随着万物互联时代的加速到来,物联网(IoT)已深度渗透至工业控制、智能家居、智慧城市及可穿戴设备等关键领域。设备海量化、协议多样化、节点资源受限等特性,也使其面临前所未有的安全威胁。在此背景下,传统的网络安全知识体系亟需与物联网特定场景深度融合,而面向网络与信息安全的软件开发能力,则成为构筑物联网安全防线的核心实践技能。本文将探讨一套系统的网络安全学习路线,并阐述其在指导物联网安全软件开发中的具体应用与价值。

一、 夯实基础:通用网络安全知识体系的构建

任何专业领域的安全实践都离不开扎实的通用基础。对于立志于物联网安全开发的从业者而言,首要任务是建立完整的网络安全知识框架:

- 网络原理与协议分析:深入理解TCP/IP协议栈、路由交换原理,特别是对物联网中常见的轻量级协议(如MQTT、CoAP、LoRaWAN)及无线通信技术(如蓝牙、ZigBee、Wi-Fi)的安全机制与脆弱性有清晰认知。

- 密码学基础:掌握对称/非对称加密、哈希函数、数字签名、密钥管理等核心概念。物联网设备常受计算与存储资源限制,因此需重点关注轻量级密码算法(如SIMON、SPECK)及其在固件、通信中的应用。

- 系统与软件安全:熟悉操作系统安全机制(如访问控制、沙箱)、常见软件漏洞(如缓冲区溢出、格式化字符串)及安全编码规范(如CERT C、OWASP Top 10)。这对于开发安全的物联网设备固件、网关软件及后端服务至关重要。

- 攻防技术入门:了解渗透测试基本流程、常见攻击手法(如中间人攻击、重放攻击、物理攻击)及防御策略,建立攻防对抗思维。

二、 聚焦领域:物联网安全特性的深度融合

在通用基础上,学习路线必须专项深化物联网安全特性:

- 物联网体系架构与威胁建模:理解感知层、网络层、平台层、应用层的分层架构,并针对每一层进行威胁建模(如感知层的设备劫持、网络层的协议攻击、平台层的数据泄露、应用层的逻辑漏洞)。

- 硬件与固件安全:学习嵌入式系统基础、硬件接口(如UART、JTAG)安全、固件逆向工程、固件安全更新机制,以及如何通过安全启动、可信执行环境(TEE)等技术增强设备根信任。

- 特定协议与通信安全:深入研究物联网协议栈的安全缺陷,例如MQTT的认证薄弱性、CoAP的放大攻击风险,并掌握如何实现端到端的加密通信与身份认证。

- 数据与隐私安全:关注物联网场景下的海量数据生命周期安全,包括数据采集的合法性、传输的机密性、存储的完整性,以及如何遵守GDPR等数据隐私法规进行隐私保护设计。

三、 实践导向:网络与信息安全软件开发的技能落地

理论知识最终需通过软件开发实践转化为安全产品与解决方案。学习路线应强化的开发技能包括:

- 安全开发生命周期(SDL)实践:将安全需求分析、安全设计、安全编码、安全测试(如模糊测试、静态分析)集成到物联网软件开发的每一个阶段。

- 安全编程与框架应用:

- 设备端:熟练掌握C/C++、Rust等系统级语言的安全编码,利用硬件安全模块(HSM)、安全库进行开发。

- 网关与边缘计算:开发安全的协议转换、数据过滤与预处理模块,常涉及Python、Go等语言及边缘安全框架。

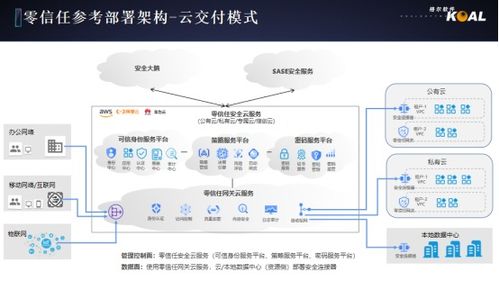

- 云端平台:构建安全的物联网云平台、数据分析服务与用户应用,需掌握Web安全开发、API安全设计、微服务安全及云原生安全知识(如容器安全、服务网格)。

- 安全工具链的开发与集成:能够开发或集成用于物联网环境的安全工具,如设备指纹识别系统、异常流量监测系统、自动化漏洞扫描工具、统一的安全管理平台软件。

- 仿真与测试环境搭建:利用物联网设备模拟器(如IoT-Lab)、网络仿真工具构建贴近现实的测试环境,对开发的软件进行有效安全验证。

四、 持续演进:跟踪前沿与构建生态视野

物联网安全领域技术迭代迅速,学习路线需保持开放与演进:

- 关注前沿技术:如人工智能在异常检测中的应用、区块链用于设备身份管理与数据溯源、零信任架构在物联网边缘的适应性等。

- 研究标准与法规:紧跟国内外物联网安全标准(如等保2.0、ETSI EN 303 645、NIST IR 8259)及行业最佳实践。

- 参与社区与实践:通过分析公开漏洞(如CVE)、参与CTF竞赛中的IoT题型、在开源物联网安全项目(如Shodan、Kali IoT工具包)中贡献代码,持续提升实战能力。

###

物联网安全并非孤立领域,而是传统网络安全在特定维度的深化与拓展。一条有效的学习路线,应是从通用网络安全地基出发,纵深切入物联网架构、硬件、协议与数据的独特安全场景,最终将所有这些知识凝聚于安全软件开发的实践之中,构建出从设备芯片到云端应用的纵深防御体系。对于开发者而言,这不仅是一条技术学习路径,更是一种将安全思维内化于产品全生命周期的责任与使命。在物联网连接物理与数字世界的桥梁上,安全、可靠的软件正是那最坚实的护栏。