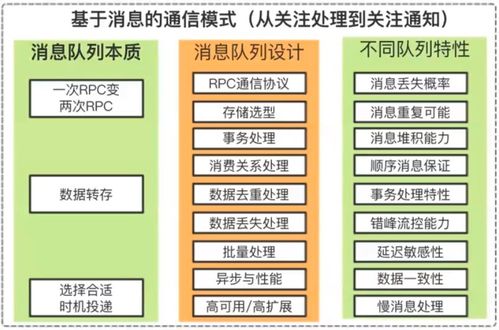

在当今的互联网应用架构中,分布式消息队列已成为实现系统解耦、异步通信和流量削峰的关键组件。随着其广泛应用,如何在设计之初就充分考虑网络与信息安全,成为了软件开发中不可忽视的核心议题。一个健壮、安全的消息队列系统,不仅能保障数据的高效流转,更是抵御网络攻击、保护敏感信息的第一道防线。

一、分布式消息队列的核心架构与安全挑战

典型的分布式消息队列(如Kafka, RabbitMQ, Pulsar)采用生产者-消费者模型,其核心组件包括:消息代理(Broker)、生产者(Producer)、消费者(Consumer)和注册中心/协调器。这种分布式特性带来了几大安全挑战:

- 网络传输安全:消息在网络中明文传输易被窃听或篡改。

- 身份认证与授权:如何确保只有合法的生产者/消费者才能接入和操作特定主题(Topic)或队列。

- 数据持久化安全:存储在磁盘上的消息数据可能面临未授权访问。

- 拒绝服务攻击(DoS):恶意客户端可能发送海量请求耗尽系统资源。

- 审计与追溯:出现安全事件时,需要完整的操作日志进行追踪。

二、分层安全防御体系设计

一个纵深防御的安全消息队列应从多个层面构建:

1. 网络与传输层安全

TLS/SSL加密:在所有网络通信链路(客户端-代理、代理-代理)上强制启用TLS,防止中间人攻击和数据窃听。应采用最新的协议版本(如TLS 1.3)并妥善管理证书。

网络隔离:将消息队列集群部署在独立的网络分区或VPC内,通过防火墙策略严格控制入口和出口流量,仅开放必要的端口。

2. 身份认证与访问控制

强身份认证:集成企业级身份提供商(如LDAP, Kerberos, OAuth 2.0, mTLS)。例如,Kafka支持通过SASL框架集成GSSAPI (Kerberos)、PLAIN、SCRAM等多种机制。双向TLS认证(mTLS)能提供基于证书的强身份标识。

细粒度授权(RBAC/ABAC):实现基于角色或属性的访问控制。定义清晰的权限模型(如创建、写、读、消费、管理),确保生产者和消费者仅能访问其被授权的主题或队列。Apache Kafka的ACL机制与Apache Ranger或自定义授权插件的结合是常见实践。

3. 数据安全

端到端加密:对于高度敏感数据,可在应用层进行加密后再发送至队列,确保即使存储层被突破,数据仍不可读。需妥善管理加密密钥(推荐使用硬件安全模块HSM或云KMS)。

静态数据加密:对持久化到磁盘的消息日志和元数据启用加密(如使用Linux的dm-crypt或云平台的加密卷功能)。

4. 运维与审计安全

安全配置:禁用所有默认端口和弱密码,及时修补漏洞,遵循最小权限原则配置操作系统和容器环境。

全面审计日志:记录所有管理操作、客户端连接、权限变更和异常访问尝试,并将日志发送至受保护的独立日志系统(如SIEM)进行分析和告警。

* 配额与限流:为客户端设置生产和消费的带宽、请求速率配额,防止资源滥用和DoS攻击。

三、在软件开发中的安全实践

开发者在构建和集成消息队列时,应做到:

- SDK安全使用:在客户端代码中使用官方或受信任的SDK,并确保其版本已包含最新的安全补丁。在初始化连接时,必须正确配置安全参数(如TLS证书路径、SASL机制)。

- 凭证管理:绝对不要在代码或配置文件中硬编码访问密钥、密码。使用安全的秘密管理服务(如HashiCorp Vault、AWS Secrets Manager)在运行时动态获取。

- 输入验证与消息过滤:生产者端应对消息内容进行基本的有效性检查,防止注入恶意负载。可以在代理端部署插件,对消息进行轻量级过滤或清洗。

- 安全测试:将消息队列组件纳入安全测试范围,包括渗透测试、依赖项漏洞扫描(SCA)和针对通信协议的模糊测试。

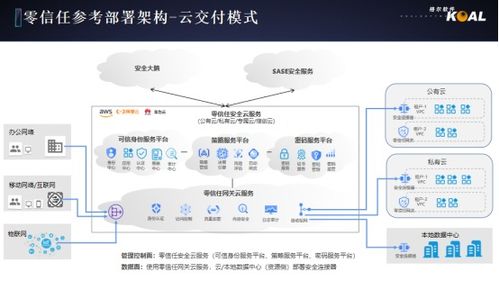

四、新兴趋势与未来展望

随着零信任架构和云原生技术的普及,消息队列安全设计也在演进:

- 服务网格集成:通过Istio、Linkerd等服务网格,可以在基础设施层统一管理服务间的TLS通信和策略,简化消息队列客户端的安全配置。

- 机密计算:利用可信执行环境(TEE)等技术,实现内存中消息数据的加密处理,为最高安全等级的场景提供保护。

- 基于策略的自动化安全:通过声明式策略,自动执行安全配置和合规性检查,降低人为错误风险。

###

设计一个安全的互联网分布式消息队列并非单一功能点的添加,而是一个贯穿于架构设计、开发实施、部署运维全生命周期的系统性工程。它要求架构师和开发者具备跨领域的知识,将分布式系统的效率与信息安全的原则深度融合。通过构建分层的防御体系,并遵循安全的开发运维实践,我们才能确保这条承载企业核心数据的“信息大动脉”既高效流畅,又坚不可摧,为上层业务的稳定与创新奠定坚实基础。